Capa de Aplicación

-

Capa de Aplicación - 10/10

10/10

-

Capa de Presentación - 10/10

10/10

-

Capa de Sesión - 10/10

10/10

-

Tabla de Protocolos de Aplicaciones - 10/10

10/10

Resumen

Se explica la forma en que las funciones de la capa de aplicación, de la capa de sesión y de la capa de presentación operan conjuntamente para proporcionar servicios de red a las aplicaciones de usuario final. Además, la forma en que los protocolos de capa de aplicación comunes interactúan con las aplicaciones de usuario final.

Tabla de Contenido

1. Capa de Aplicación

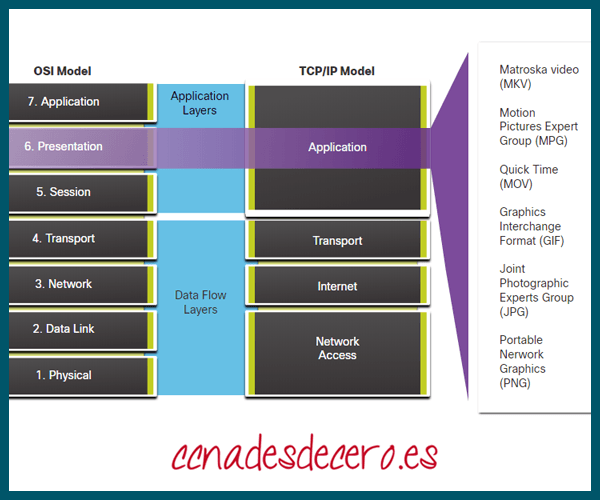

En los modelos OSI y TCP/IP, la capa de aplicación es la capa más cercana al usuario final. Como se muestra en la imagen, es la capa la que proporciona la interfaz entre las aplicaciones utilizadas para comunicarse y la red subyacente a través de la cual se transmiten los mensajes. Los protocolos de capa de aplicación se utilizan para intercambiar datos entre programas que se ejecutan en los hosts de origen y destino.

Basado en el modelo TCP/IP, las tres capas superiores del modelo OSI (aplicación, presentación y sesión) definen funciones de la capa de aplicación TCP/IP.

Existen muchos protocolos de capa de aplicación, y siempre se desarrollan nuevos protocolos. Algunos de los protocolos de capa de aplicación más conocidos incluyen el Protocolo de transferencia de hipertexto (HTTP), el Protocolo de transferencia de archivos (FTP), el Protocolo trivial de transferencia de archivos (TFTP), el Protocolo de acceso a mensajes de Internet (IMAP) y el protocolo del Sistema de nombres de dominio (DNS).

2. Capa de Presentación y Sesión

Capa de Presentación

¡CERTIFÍCATE EN CCNA 200-301!

La capa de presentación tiene tres funciones principales:

- Formateo o presentación de datos en el dispositivo de origen en un formato compatible para su recepción por el dispositivo de destino.

- Comprimir datos de forma que el dispositivo de destino pueda descomprimirlos.

- Cifrado de datos para la transmisión y descifrado de datos al recibo.

Como se muestra en la imagen, la capa de presentación formatea datos para la capa de aplicación y establece estándares para los formatos de archivo. Algunos estándares conocidos para video incluyen Matroska Video (MKV), Motion Picture Experts Group (MPG) y QuickTime Video (MOV). Algunos formatos de imagen gráfica conocidos son el formato de intercambio de gráficos (GIF), el grupo conjunto de expertos en fotografía (JPG) y el formato de gráficos de red portátiles (PNG).

Capa de sesión

Como su nombre lo indica, las funciones en la capa de sesión crean y mantienen diálogos entre las aplicaciones de origen y de destino. La capa de sesión maneja el intercambio de información para iniciar diálogos, mantenerlos activos y reiniciar sesiones que están interrumpidas o inactivas durante un largo período de tiempo.

3. Protocolos de Capa de Aplicación TCP/IP

Los protocolos de aplicación TCP/IP especifican el formato y la información de control necesaria para muchas funciones comunes de comunicación de Internet. Los protocolos de capa de aplicación son utilizados por los dispositivos de origen y de destino durante una sesión de comunicación. Para que las comunicaciones sean exitosas, los protocolos de capa de aplicación que se implementan en el host de origen y destino deben ser compatibles.

Haz clic en cada tipo de protocolo de aplicación para obtener más información sobre cada protocolo.

4. Comprueba tu Comprensión – Aplicación, sesión, presentación

Verifica tu comprensión de routers eligiendo la MEJOR respuesta a las siguientes preguntas.

- Esta capa del modelo OSI se refiere a los protocolos que intercambian datos entre programas que se ejecutan en hosts.

- A. Aplicación

- B. Transporte

- C. Red

- D. Física

- Los estándares MKV, GIF y JPG están asociados con qué capa OSI?

- A. Aplicación

- B. Presentación

- C. Sesión

- D. Transporte

- Estas tres capas OSI definen las mismas funciones que la capa de aplicación del modelo TCP/IP.

- A. Aplicación

- B. Presentación

- C. Sesión

- D. Transporte

- E. Red

- F. Enlace de datos

- ¿Cuáles son los dos protocolos que pertenecen a la capa de aplicación OSI?

- A. PNG

- B. DNS

- C. SMTP

- D. QuickTime

- Esta es una función de la capa de sesión OSI.

- A. comprimir y descomprimir datos

- B. proporcionar una interfaz entre aplicaciones

- C. formato de datos para la capa de aplicación

- D. intercambio de información para iniciar el diálogo entre pares

¿Aprendiste lo suficiente? Déjanos saber tus respuestas en los comentarios 🙂

¡Listo! Sigue visitando nuestro blog de curso de redes, dale Me Gusta a nuestra fanpage; y encontrarás más herramientas y conceptos que te convertirán en todo un profesional de redes.