Preguntas y Respuestas

Resumen

En este examen se pueden incluir otros tipos de tareas como rellenar el espacio en blanco, arrastrar y soltar (coincidencia) y elementos de rastreo de paquetes. Para las tareas de Packet Tracer, debe tener instalada la última versión de Packet Tracer en su equipo.

CCNA1 v7 ITN Módulos 1 a 3 Preguntas y Respuestas. Todas las preguntas resueltas del nuevo CCNA 1 Basic Network Connectivity and Communications Exam 200-301 V7.

Este examen cubrirá el material de los Módulos 1-3 del plan de estudios de CCNA1 – Introducción a las redes v7.0 (ITN). Este examen se puntuará utilizando el Modelo Ponderado en el que cada MCSA (Multiple-Choice Single-Answer) vale dos puntos y cada MCMA (Multiple-Choice Multiple-Answer) vale un punto por cada opción correcta.

- Puntos: 100

- Preguntas: 71

- Tiempo límite: Ninguno

- Intentos permitidos: Ilimitado

- Tema: Basic Network Connectivity and Communications Exam

- (Examen de la conectividad básica de la red y las comunicaciones)

¿Te falta un poco más de conocimiento sobre el tema? Puedes consultar el contenido del Capítulo 1 al 3 en CCNA 1.

CCNA1 v7.0 ITN Módulos 1 a 3 Preguntas Resueltas

¿Qué término se refiere a una red que brinda acceso seguro a las oficinas de la empresa por parte de proveedores, clientes y colaboradores?

Un usuario está implementando seguridad en una pequeña red de oficinas. ¿Qué dos acciones proporcionarían los requisitos mínimos de seguridad para esta red? (Elija dos.)

Por favor, selecciona 2 respuestas correctas

Las medidas de seguridad técnicamente complejas, como la prevención de intrusiones y los sistemas de prevención de intrusiones, generalmente se asocian con redes comerciales en lugar de redes domésticas. La instalación de software antivirus, software antimalware y la implementación de un firewall suelen ser los requisitos mínimos para las redes domésticas. La instalación de una red inalámbrica doméstica no mejorará la seguridad de la red y requerirá que se tomen más medidas de seguridad.

¿Qué tipo de tráfico de red requiere QoS?

¿Qué tres protocolos de la capa de aplicación son parte del conjunto de protocolos TCP / IP? (Elige tres.)

Por favor, selecciona 3 respuestas correctas

DNS, DHCP y FTP son todos protocolos de capa de aplicación en el conjunto de protocolos TCP / IP. ARP y PPP son protocolos de capa de acceso a la red, y NAT es un protocolo de capa de Internet en el conjunto de protocolos TCP / IP.

¿Qué función tiene presionar la tecla Tab al ingresar un comando en IOS?

Al presionar la tecla Tab después de que se haya escrito parcialmente un comando, el IOS completará el resto del comando.

¿Qué dispositivo realiza la función de determinar la ruta que deben tomar los mensajes a través de Internet?

Se utiliza un enrutador para determinar la ruta que deben tomar los mensajes a través de la red. Se utiliza un firewall para filtrar el tráfico entrante y saliente. Un módem DSL se utiliza para proporcionar conexión a Internet para un hogar u organización.

¿Qué término describe un modelo informático en el que el software del servidor se ejecuta en computadoras dedicadas?

¿Cuáles son dos características de la RAM en un dispositivo Cisco? (Elija dos.)

Por favor, selecciona 2 respuestas correctas

La RAM almacena datos que utiliza el dispositivo para respaldar las operaciones de red. La configuración en ejecución se almacena en RAM. Este tipo de memoria se considera memoria volátil porque los datos se pierden durante un ciclo de energía. La memoria flash almacena el IOS y entrega una copia del IOS en la RAM cuando un dispositivo está encendido. La memoria flash no es volátil ya que retiene el contenido almacenado durante una pérdida de energía.

Un administrador de red ingresa el comando 'service password-encryption' en el modo de configuración de un router. ¿Qué logra este comando?

Los archivos startup-config y running-config muestran la mayoría de las contraseñas en texto sin formato. Utilice el comando de configuración global 'service password-encryption' para cifrar todas las contraseñas de texto sin formato en estos archivos.

En el comando show running-config, ¿qué parte de la sintaxis está representada por running-config?

la primera parte de la sintaxis, show, es el comando, y la segunda parte de la sintaxis, running-config, es la palabra clave. La palabra clave especifica lo que debe mostrarse como resultado del comando show.

Durante una inspección de rutina, un técnico descubrió que el software que estaba instalado en una computadora recopilaba en secreto datos sobre sitios web visitados por los usuarios de la computadora. ¿Qué tipo de amenaza está afectando a esta computadora?

¿Qué término describe a un tipo de red utilizada por personas que trabajan desde su casa o desde una pequeña oficina remota?

Consulte la exposición. Un administrador de red está configurando el control de acceso para cambiar SW1. Si el administrador utiliza una conexión de consola para conectarse al switch, ¿qué contraseña se necesita para acceder al modo EXEC del usuario?

¿Qué dos nombres de host siguen las pautas para las convenciones de nomenclatura en los dispositivos Cisco IOS? (Elija dos.)

Por favor, selecciona 2 respuestas correctas

Algunas pautas para las convenciones de nomenclatura son que los nombres deben:

Empiece con una letra

No contienen espacios

Termina con una letra o un dígito

Use solo letras, dígitos y guiones

Tener menos de 64 caracteres de longitud

¿Qué formato de PDU se utiliza cuando la NIC de un host recibe bits del medio de red?

Cuando se reciben en la capa física de un host, los bits se formatean en una trama en la capa de enlace de datos. Un paquete es la PDU en la capa de red. Un segmento es la PDU en la capa de transporte. Un archivo es una estructura de datos que se puede utilizar en la capa de aplicación.

Consulte la exposición. ServerB está intentando comunicarse con el HostA. ¿Qué dos afirmaciones identifican correctamente el direccionamiento que generará ServerB en el proceso? (Elija dos.)

Por favor, selecciona 2 respuestas correctas

Haga coincidir las definiciones con sus respectivas teclas de acceso rápido y atajos de CLI. (No se utilizan todas las opciones).

Los atajos con sus funciones son los siguientes:

Tabulador: completa el resto de un comando o palabra clave parcialmente escrito

Barra espaciadora: muestra la siguiente pantalla

? - proporciona ayuda sensible al contexto

Flecha hacia arriba: permite al usuario desplazarse hacia atrás a través de comandos anteriores

Ctrl-C: cancela cualquier comando que se esté ingresando actualmente y regresa directamente al modo EXEC privilegiado

Ctrl-Shift-6: permite al usuario interrumpir un proceso de IOS como ping o traceroute

Consulte la exposición. Un administrador está tratando de configurar el switch, pero recibe el mensaje de error que se muestra en la exhibición. ¿Cuál es el problema?

para ingresar al modo de configuración global, el comando configure terminal, o una versión abreviada como config t, debe ingresarse desde el modo EXEC privilegiado. En este escenario, el administrador está en modo EXEC de usuario, como lo indica el símbolo '>' después del nombre de host. El administrador necesitaría usar el comando enable para pasar al modo EXEC privilegiado antes de ingresar el comando configure terminal.

¿Qué término describe una tecnología que permite que los dispositivos se conecten a la LAN mediante una toma de corriente?

¿Qué comando o combinación de teclas le permite a un usuario regresar al nivel anterior en la jerarquía de comandos?

End y CTRL-Z devuelven al usuario al modo EXEC privilegiado. Ctrl-C finaliza un comando en proceso. El comando exit devuelve al usuario al nivel anterior.

Para el conjunto de protocolos TCP / IP, ¿cuál es el orden correcto de los eventos cuando se prepara un mensaje Telnet para ser enviado a través de la red?

¿Qué término describe a una red donde una computadora puede ser a la vez cliente y servidor?

¿Cuál es una característica de los mensajes multicast?

La multidifusión es un tipo de comunicación de uno a varios. Los mensajes de multidifusión se dirigen a un grupo de multidifusión específico.

¿Qué término describe la capacidad de utilizar dispositivos personales en una red empresarial o de campus?

¿Qué método permite a un ordenador reaccionar en consecuencia cuando solicita datos de un servidor y este tarda demasiado en responder?

¿Qué término describe una política que permite a los dispositivos de red administrar el flujo de datos para dar prioridad a la voz y el video?

Las contraseñas se pueden utilizar para restringir el acceso a todo o parte de Cisco IOS. Seleccione los modos e interfaces que se pueden proteger con contraseñas. (Elija tres.)

Por favor, selecciona 3 respuestas correctas

El acceso al VTY y las interfaces de la consola se puede restringir mediante contraseñas. La administración fuera de banda del enrutador se puede restringir en los modos EXEC de usuario y EXEC privilegiado.

Un técnico de redes está trabajando en la red inalámbrica en una clínica médica. El técnico configura accidentalmente la red inalámbrica para que los pacientes puedan ver los datos de los registros médicos de otros pacientes. ¿Cuál de las cuatro características de la red se ha violado en esta situación?

Haga coincidir la descripción con la organización. (No se utilizan todas las opciones).

Un empleado de una sucursal está creando una cotización para un cliente. Para hacer esto, el empleado necesita acceder a información confidencial de precios desde servidores internos en la oficina central. ¿A qué tipo de red accedería el empleado?

Intranet es un término que se utiliza para hacer referencia a una conexión privada de LAN y WAN que pertenece a una organización. Una intranet está diseñada para ser accesible solo por los miembros de la organización, empleados u otras personas con autorización.

¿Cuáles son las tres características de un SVI? (Elija tres.)

Por favor, selecciona 3 respuestas correctas

Los conmutadores tienen una o más interfaces virtuales de conmutador (SVI). Las SVI se crean en software, ya que no tienen hardware físico asociado. Las interfaces virtuales proporcionan un medio para administrar de forma remota un conmutador en una red que utiliza IP. Cada conmutador viene con un SVI que aparece en la configuración predeterminada 'lista para usar'. La interfaz SVI predeterminada es VLAN1.

¿Cuál es la ventaja de los dispositivos de red que utilizan protocolos de estándar abierto?

Una ventaja de los dispositivos de red que implementan protocolos estándar abiertos, como los de la suite TCP / IP, es que los clientes y servidores que ejecutan diferentes sistemas operativos pueden comunicarse entre sí. Los protocolos estándar abiertos facilitan la innovación y la competencia entre proveedores y entre mercados, y pueden reducir la aparición de monopolios en los mercados de redes.

¿En qué capa OSI se agrega un número de puerto de origen a una PDU durante el proceso de encapsulación?

¿Qué método pueden utilizar dos computadoras para asegurarse de que los paquetes no se descarten debido a que se están enviando demasiados datos con gran rapidez?

Para que dos computadoras puedan comunicarse de manera efectiva, debe haber un mecanismo que permita que tanto el origen como el destino establezcan el tiempo de transmisión y recepción de datos. El control de flujo permite esto al garantizar que los datos no se envíen demasiado rápido para que se reciban correctamente.

¿En qué capa OSI se agrega una dirección IP de destino a una PDU durante el proceso de encapsulación?

¿Qué dos capas del modelo OSI tienen la misma funcionalidad que una sola capa del modelo TCP/IP? (Elija dos.)

Por favor, selecciona 2 respuestas correctas

El enlace de datos OSI y las capas físicas juntas son equivalentes a la capa de acceso a la red TCP / IP. La capa de transporte OSI es funcionalmente equivalente a la capa de transporte TCP / IP, y la capa de red OSI es equivalente a la capa de Internet TCP / IP. Las capas de aplicación, presentación y sesión de OSI son funcionalmente equivalentes a la capa de aplicación dentro del modelo TCP / IP.

Una gran corporación ha modificado su red para permitir a los usuarios acceder a los recursos de la red desde sus computadoras portátiles y teléfonos inteligentes. ¿Qué tendencia de red describe esto?

¿Qué dos criterios se utilizan para ayudar a seleccionar un medio de red entre varios medios de red? (Elija dos.)

Por favor, selecciona 2 respuestas correctas

Los criterios para elegir un medio de red son la distancia que el medio seleccionado puede transportar con éxito una señal, el entorno en el que se instalará el medio seleccionado, la cantidad de datos y la velocidad a la que se deben transmitir los datos, y el costo. del medio y su instalación.

¿Qué término describe el almacenamiento de archivos personales en servidores a través de Internet para proporcionar acceso en cualquier lugar, en cualquier momento y en cualquier dispositivo?

¿Qué comando se utiliza para verificar el estado de las interfaces del switch, incluyendo el estado de las interfaces y una dirección IP configurada?

El comando show ip interface brief se utiliza para mostrar una breve sinopsis del estado de las interfaces del dispositivo. El comando ipconfig se utiliza para verificar las propiedades de TCP / IP en un host. El comando ping se utiliza para verificar la conectividad de la Capa 3. El comando traceroute se utiliza para rastrear la ruta de la red desde el origen hasta el destino.

¿Qué interfaz permite la administración remota de un switch de capa 2?

En un switch de capa 2, hay una interfaz virtual de conmutador (SVI) que proporciona un medio para administrar el dispositivo de forma remota.

Abre la actividad PT. Realice las tareas de las instrucciones de la actividad y luego responda la pregunta. ¿Cuál es la dirección IP de la interfaz virtual del switch (SVI) en el Switch0?

Después de que se emita el comando enable, el comando show running-configuration o el comando show ip interface brief mostrarán la dirección IP de la interfaz virtual del conmutador (SVI).

¿Por qué un switch de capa 2 necesitaría una dirección IP?

Un conmutador, como dispositivo de Capa 2, no necesita una dirección IP para transmitir tramas a los dispositivos conectados. Sin embargo, cuando se accede a un conmutador de forma remota a través de la red, debe tener una dirección de Capa 3. La dirección IP debe aplicarse a una interfaz virtual en lugar de a una interfaz física. Los enrutadores, no los conmutadores, funcionan como puertas de enlace predeterminadas.

¿Qué enunciado describe el uso de la tecnología de redes powerline?

¿En qué capa del modelo OSI se agregaría una dirección lógica durante la encapsulación?

¿Qué comando evitará que todas las contraseñas no encriptadas se muestren en texto plano en un archivo de configuración?

Para evitar que todas las contraseñas configuradas aparezcan en texto sin formato en los archivos de configuración, un administrador puede ejecutar el comando de cifrado de contraseñas del servicio. Este comando cifra todas las contraseñas configuradas en el archivo de configuración.

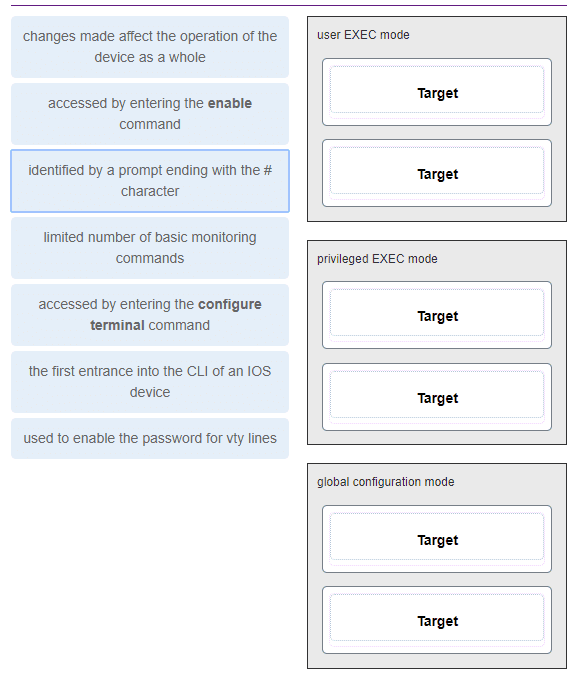

Haga coincidir la descripción con el modo IOS asociado. (No se utilizan todas las opciones).

¿Qué enunciado describe con precisión un proceso de encapsulación TCP / IP cuando una PC envía datos a la red?

Cuando los datos viajan desde la PC a la red, la capa de transporte envía segmentos a la capa de Internet. La capa de Internet envía paquetes a la capa de acceso a la red, que crea tramas y luego convierte las tramas en bits. Los bits se envían a los medios de la red.

¿Qué término describe una red propiedad de una organización que proporciona acceso seguro a personas que trabajan para otra organización?

¿Qué término describe a un tipo de red utilizada por personas que trabajan desde su casa o desde una pequeña oficina remota?

Mientras intentaba resolver un problema de red, un técnico realizó varios cambios en el archivo de configuración actual del router. Los cambios no solucionaron el problema y no se guardaron. ¿Qué acción puede tomar el técnico para descartar los cambios y trabajar con el archivo en la NVRAM?

El técnico no quiere cometer ningún error al intentar eliminar todos los cambios que se realizaron en el archivo de configuración en ejecución. La solución es reiniciar el enrutador sin guardar la configuración en ejecución. El comando 'copy startup-config running-config' no sobrescribe el archivo de configuración en ejecución con el archivo de configuración almacenado en la NVRAM, sino que solo tiene un efecto aditivo.

Haga coincidir cada característica con su tipo de conexión a Internet correspondiente. (No se utilizan todas las opciones).

DSL es una conexión de gran ancho de banda siempre activa que se ejecuta a través de líneas telefónicas. El cable utiliza el mismo cable coaxial que lleva las señales de televisión al hogar para proporcionar acceso a Internet. El teléfono de acceso telefónico es mucho más lento que el DSL o el cable, pero es la opción menos costosa para los usuarios domésticos porque puede usar cualquier línea telefónica y un módem simple. El satélite requiere una línea de visión clara y se ve afectado por árboles y otras obstrucciones. Ninguna de estas opciones domésticas típicas utiliza líneas arrendadas dedicadas como T1/E1 y T3/E3.

Un cliente web está recibiendo una respuesta para una página web desde un servidor web. Desde la perspectiva del cliente, ¿cuál es el orden correcto de la pila de protocolos que se utiliza para decodificar la transmisión recibida?

HTTP gobierna la forma en que interactúan un servidor web y un cliente.

TCP gestiona conversaciones individuales entre servidores web y clientes

IP es responsable de la entrega a través de la mejor ruta hasta el destino.

Ethernet toma el paquete de IP y lo formatea para su transmisión.

¿Qué afirmación es correcta sobre los protocolos de red?

¿En qué capa OSI se agrega una dirección MAC de origen a una PDU durante el proceso de encapsulación?

Un técnico configura un switch con estos comandos:

SwitchA(config)# interface vlan 1

SwitchA(config-if)# ip address 192.168.1.1 255.255.255.0

SwitchA(config-if)# no shutdown

¿Qué está configurando el técnico?

Para que un conmutador tenga una dirección IP, se debe configurar una interfaz virtual de conmutador. Esto permite que el conmutador se gestione de forma remota a través de la red.

¿En qué capa OSI se agrega una dirección MAC de destino a una PDU durante el proceso de encapsulación?

Un administrador utiliza la combinación de teclas Ctrl-Shift-6 en un switch después de emitir el comando ping. ¿Cuál es el propósito de usar estas teclas?

Para interrumpir un proceso de IOS como ping o traceroute, un usuario ingresa la combinación de teclas Ctrl-Shift-6. Tab completa el resto de parámetros o argumentos dentro de un comando. Para salir del modo de configuración al modo privilegiado, use la tecla Ctrl-Z. CTRL-R volverá a mostrar la línea que acaba de escribir, lo que facilitará al usuario presionar Enter y volver a emitir el comando ping.

¿En qué capa OSI se agrega un número de puerto de destino a una PDU durante el proceso de encapsulación?

¿Qué término describe una colección privada de LANs y WANs que pertenece a una organización?

Haga coincidir los requisitos de una red confiable con la arquitectura de red de soporte. (No se utilizan todas las opciones).

¿Qué nombre se asigna a la PDU de la capa de transporte?

Los datos de la aplicación pasan por la pila de protocolos en su camino para ser transmitidos a través de los medios de red. Durante el proceso, varios protocolos le agregan información en cada nivel. En cada etapa del proceso, una PDU (unidad de datos de protocolo) tiene un nombre diferente para reflejar sus nuevas funciones. Las PDU se nombran de acuerdo con los protocolos de la suite TCP / IP:

Datos: término general para la PDU que se utiliza en la capa de aplicación.

Segmento - PDU de capa de transporte

Paquete: PDU de capa de red

Trama: PDU de capa de enlace de datos

Bits: una PDU de capa física que se utiliza al transmitir físicamente datos a través del medio.

Después de realizar cambios de configuración en un conmutador Cisco, un administrador de red emite un comando copy running-config startup-config. ¿Cuál es el resultado de emitir este comando?

¿Qué es un ISP?

¿En qué se diferencia SSH de Telnet?

SSH es el protocolo preferido para conectarse a un sistema operativo de dispositivo a través de la red porque es mucho más seguro que Telnet. Tanto SSH como Telnet se utilizan para conectarse a dispositivos a través de la red, por lo que ambos se utilizan en banda. PuTTY y Terra Term se pueden utilizar para realizar conexiones SSH y Telnet.

Un administrador está configurando un puerto de consola del switch con una contraseña. ¿En qué orden recorrerá el administrador los modos de operación del IOS para llegar al modo en el que se ingresarán los comandos de configuración? (No se utilizan todas las opciones).

El modo de configuración que encuentra el administrador por primera vez es el modo EXEC de usuario. Después de ingresar el comando enable, el siguiente modo es el modo EXEC privilegiado. Desde allí, se ingresa el comando configure terminal para pasar al modo de configuración global. Finalmente, el administrador ingresa el comando line console 0 para ingresar al modo en el que se ingresará la configuración.

¿Qué proceso implica colocar una PDU dentro de otra PDU?

Cuando un mensaje se coloca dentro de otro mensaje, esto se conoce como encapsulación. En las redes, la encapsulación tiene lugar cuando una unidad de datos de protocolo se transporta dentro del campo de datos de la siguiente unidad de datos de protocolo inferior.

¿En qué capa OSI se agrega una dirección IP de origen a una PDU durante el proceso de encapsulación?

¿En qué capa OSI se agregan datos a una PDU durante el proceso de encapsulación?

Cuando el direccionamiento IPv4 se configura manualmente en un servidor web, ¿qué propiedad de la configuración IPv4 identifica la red y la parte del host para una dirección IPv4?

Hay varios componentes que deben ingresarse al configurar IPv4 para un dispositivo final:

Dirección IPv4: identifica de forma exclusiva un dispositivo final en la red

Máscara de subred: determina la parte de la dirección de red y la parte del host para una dirección IPv4

Puerta de enlace predeterminada: la dirección IP de la interfaz del enrutador utilizada para comunicarse con los hosts en otra red

Dirección del servidor DNS: la dirección IP del servidor del Sistema de nombres de dominio (DNS)

La dirección del servidor DHCP (si se usa DHCP) no se configura manualmente en los dispositivos finales. Lo proporcionará un servidor DHCP cuando un dispositivo final solicite una dirección IP.

¿Qué capa es la responsable de enrutar los mensajes a través de una red de internet en el modelo TCP / IP?

El modelo TCP/IP consta de cuatro capas: aplicación, transporte, Internet y acceso a la red. De estas cuatro capas, es la capa de Internet la responsable de enrutar los mensajes. La capa de sesión no forma parte del modelo TCP / IP, sino que forma parte del modelo OSI.

Comparte tus Resultados: