Simulacro Cisco CCNA 2 v6.0 Examen Capítulo 7

-

Preguntas y Respuestas - 10/10

10/10

CCNA 2 Examen del capítulo 7 Preguntas y Respuestas. En este simulacro realiza tu examen, obtén tu calificación y comparte con los demás!

- Puntos: 100

- Preguntas: 25

- Tiempo límite: Ninguno

- Intentos permitidos: Ilimitado

Este examen puede requerir Packet Tracer para responder algunas preguntas.

Temas del Examen:

- Conocimiento del material – Puntuación estándar

- Seguridad. ACL. Operación.

- Seguridad. ACL. Estándar.

¿Te falta un poco más de conocimiento sobre el tema? Puedes consultar el contenido del Capítulo 7 en CCNA 2.

Capitulo 7 Preguntas y Respuestas CCNA 2 v6.0

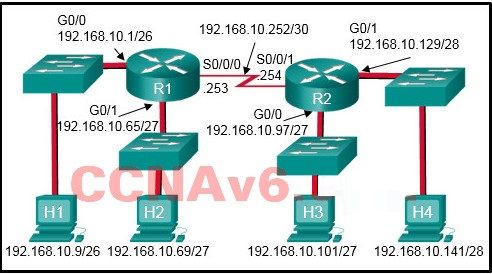

Consulte la ilustración. Si el administrador de redes creó una ACL estándar que permite solamente dispositivos que se conectan al acceso a la red G0/0 del R2 a los dispositivos en la interfaz G0/1 del R1, ¿cómo se debe aplicar la ACL?

¡ Correcto !

¡ Incorrecto !

¿Cuál de estas afirmaciones describe una diferencia entre la operación de las ACL de entrada y de salida?

¡ Correcto !

¡ Incorrecto !

Un administrador configuró una lista de acceso en el R1 para permitir el acceso administrativo SSH desde el host 172.16.1.100. ¿Qué comando aplica correctamente la ACL?

¡ Correcto !

¡ Incorrecto !

Un administrador de red debe configurar una ACL estándar de modo que solo la estación de trabajo del administrador con la dirección IP 192.168.15.23 pueda acceder a la terminal virtual del router principal. ¿Cuáles son los dos comandos de configuración que pueden realizar esta tarea? (Elija dos).

Por favor, selecciona 2 respuestas correctas

¡ Correcto !

¡ Incorrecto !

Consulte el siguiente resultado. ¿Cuál es la importancia de la instrucción con 4 match(es) ? R1# 10 permit 192.168.1.56 0.0.0.7 20 permit 192.168.1.64 0.0.0.63 (4 match(es)) 30 deny any (8 match(es))

¡ Correcto !

¡ Incorrecto !

Consulte la ilustración. ¿Qué sucede con las ACE de la lista de acceso 10 si se reinicia el router antes de implementar cualquier otro comando?

¡ Correcto !

¡ Incorrecto !

Consulte la ilustración. Un router tiene una ACL existente que permite todo el tráfico de la red 172.16.0.0. El administrador intenta agregar una nueva ACE a la ACL que deniegue los paquetes provenientes del host 172.16.0.1 y recibe el mensaje de error que se muestra en la ilustración. ¿Qué puede hacer el administrador para bloquear los paquetes del host 172.16.0.1 sin dejar de permitir el resto del tráfico de la red 172.16.0.0?

¡ Correcto !

¡ Incorrecto !

¿Qué función requerirá el uso de una ACL estándar con nombre en lugar de una ACL estándar con número?

¡ Correcto !

¡ Incorrecto !

¿Cuáles de las siguientes son tres afirmaciones que describen el procesamiento de paquetes por parte de las ACL? (Elija tres opciones.)

Por favor, selecciona 3 respuestas correctas

¡ Correcto !

¡ Incorrecto !

Considere el siguiente resultado de una ACL que se aplicó a un router mediante el comando access-class in. ¿Qué puede determinar un administrador de redes del resultado que se muestra? R1# Standard IP access list 2 10 permit 192.168.10.0, wildcard bits 0.0.0.255 (2 matches) 20 deny any (1 match)

¡ Correcto !

¡ Incorrecto !

Consulte la ilustración. ¿Qué comando se usaría en una ACL estándar a fin de permitir solamente dispositivos en la red conectada a la interfaz G0/0 del R2 para acceder a las redes conectadas al R1?

¡ Correcto !

¡ Incorrecto !

¿Cuándo un administrador de redes utilizaría el comando clear access-list counters?

¡ Correcto !

¡ Incorrecto !

¿En qué router se debería ejecutar el comando show access-lists?

¡ Correcto !

¡ Incorrecto !

¿Qué efecto tiene configurar una ACL únicamente con las ACE que deniegan el tráfico?

¡ Correcto !

¡ Incorrecto !

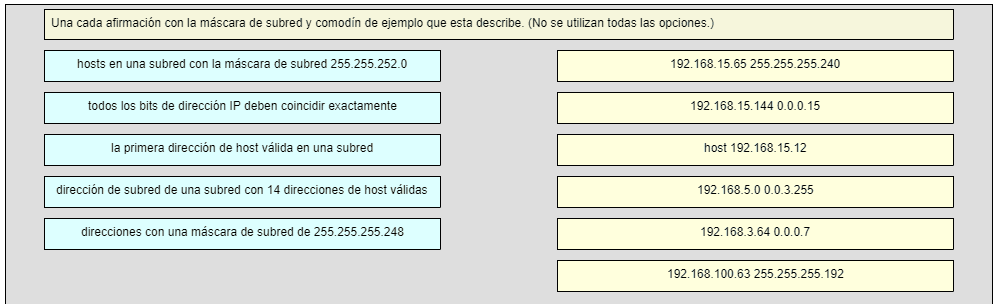

Una cada afirmación con la máscara de subred y comodín de ejemplo que esta describe. (No se utilizan todas las opciones.)

¡ Correcto !

¡ Incorrecto !

¿Qué tipo de conexión de router se puede proteger con el comando access-class?

¡ Correcto !

¡ Incorrecto !

¿Qué tipo de instrucciones de ACL Cisco IOS suele reordenar como las primeras ACE?

¡ Correcto !

¡ Incorrecto !

¿En qué configuración sería preferible colocar una ACL saliente en lugar de una ACL entrante?

¡ Correcto !

¡ Incorrecto !

Un administrador de redes configura una ACL para restringir el acceso a ciertos servidores en el centro de datos. El propósito es aplicar la ACL a la interfaz conectada a la LAN del centro de datos. ¿Qué sucede si la ACL se aplica incorrectamente a una interfaz en la dirección entrante en lugar de la dirección saliente?

¡ Correcto !

¡ Incorrecto !

¿Qué única instrucción de lista de acceso coincide con todas las siguientes redes? 192.168.16.0 192.168.17.0 192.168.18.0 192.168.19.0

¡ Correcto !

¡ Incorrecto !

Si un router tiene dos interfaces y enruta tráfico IPv4 e IPv6, ¿cuántas ACL se pueden crear y aplicar a este?

¡ Correcto !

¡ Incorrecto !

¿Cuáles son las tres afirmaciones que generalmente se consideran prácticas recomendadas en la ubicación de ACL? (Elija tres).

Por favor, selecciona 3 respuestas correctas

¡ Correcto !

¡ Incorrecto !

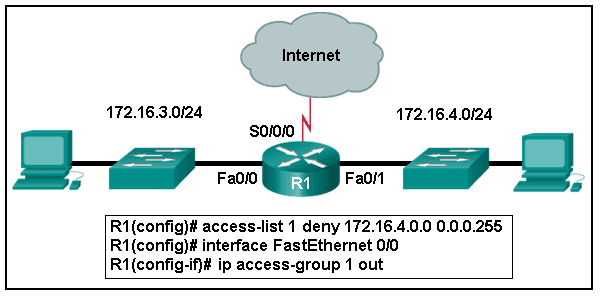

Consulte la ilustración. Se configuró una ACL en el R1 con la intención de denegar el tráfico de la subred 172.16.4.0/24 a la subred 172.16.3.0/24. Se debe permitir todo el resto del tráfico a la subred 172.16.3.0/24. Esta ACL estándar luego se aplicó en dirección saliente a la interfaz Fa0/0. ¿Qué conclusión se puede extraer de esta configuración?

¡ Correcto !

¡ Incorrecto !

¿Cuál es la manera más rápida de eliminar una única ACE de una ACL con nombre?

¡ Correcto !

¡ Incorrecto !

¿Qué dirección se requiere en la sintaxis del comando de una ACL estándar?

¡ Correcto !

¡ Incorrecto !

Cisco CCNA 2 v6.0 Examen Capítulo 7

Resultado Final

¡Felicidades, ha completado el Examen del Capítulo 7 del CCNA 2! ¡Coméntanos tu calificación!

Comparte tus Resultados: