Cómo Capturar Paquetes en tu Router Cisco con Embedded Packet Capture – Configuración, Troubleshooting y Exportación de Datos

Como ingeniero de redes, sé lo tedioso que es configurar sesiones SPAN para monitorear el tráfico. Por eso, es momento de dominar Embedded Packet Capture Cisco (EPC). Esta herramienta permite capturar paquetes en un router Cisco, guardarlos en el disco flash o exportarlos para un análisis profundo.

Aunque la funcionalidad se introdujo en IOS 12.4.20T, hoy es el estándar nativo y totalmente compatible en equipos modernos con Cisco IOS XE (como ISR 4000 o Catalyst 8000), tal como lo confirma la documentación oficial de Cisco. A continuación, aprenderás cómo capturar paquetes en un router Cisco y exportar pcap desde un router Cisco a Wireshark.

Finalmente, también he incluido una serie de comandos útiles para el troubleshooting de red en Cisco, con el fin de monitorear el estado de los puntos de captura y del búfer de memoria.

Características Clave de Embedded Packet Capture

Echemos un vistazo a algunas de las características básicas que ofrece Embedded Packet Capture:

- Capturar paquetes IPv4 e IPv6 en la ruta de Cisco Express Forwarding.

- Capacidad para especificar varios parámetros del búfer de captura.

- Exportar capturas de paquetes en formato PCAP, permitiendo el análisis con herramientas externas como Wireshark.

- Mostrar el contenido del búfer de captura.

- Granularidad de los paquetes capturados mediante Listas de Control de Acceso (ACL) Estándar o Extendidas.

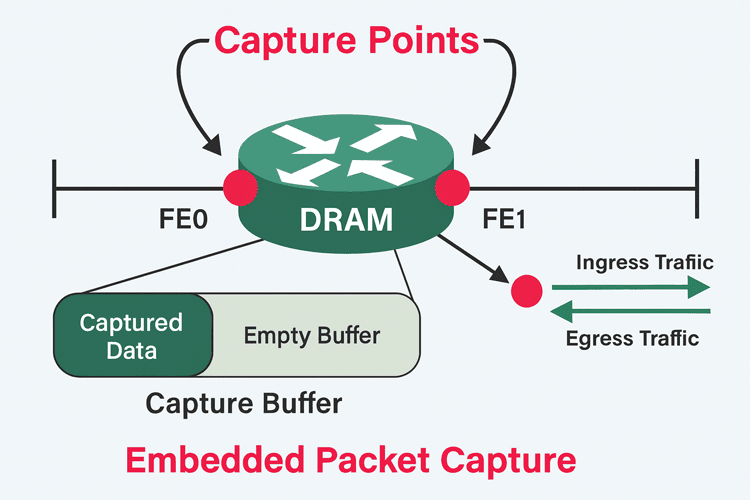

Terminología Fundamental: Búfer vs. Punto de Captura

Antes de sumergirnos en la configuración de EPC de Cisco, expliquemos los dos términos utilizados durante la configuración: Búfer de Captura y Punto de Captura. Usaremos la figura 1 para ayudar a ilustrar los términos.

Búfer de Captura (Capture Buffer)

El búfer de captura es un área en la memoria para almacenar los datos de los paquetes. Existen dos tipos de Búferes de Captura: Lineal y Circular.

- Búfer de Captura Lineal: Cuando el búfer de captura está lleno, deja de capturar datos.

- Búfer de Captura Circular: Cuando el búfer de captura está lleno, continúa capturando datos sobrescribiendo los datos más antiguos.

Punto de Captura (Capture Point)

Un punto de captura es un punto de tránsito de tráfico donde se captura un paquete. Los puntos de captura deben definir lo siguiente:

- IPv4 o IPv6.

- CEF (Cisco Express Forwarding) o Process-Switched.

- Interfaz, por ejemplo, Fast Ethernet0, Dialer0, etc.

- Dirección del tráfico en la interfaz: de entrada (ingress), de salida (egress) o ambos.

La Cisco EPC configuración se realiza en 5 pasos clave:

- Definir el Búfer de Captura: Crear un área en memoria para los paquetes.

- Crear un Filtro (Opcional): Usar una ACL para capturar solo tráfico específico.

- Definir el Punto de Captura: Especificar la interfaz y dirección del tráfico.

- Asociar Búfer y Punto: Vincular ambos componentes.

- Iniciar/Detener la Captura: Activar y desactivar el proceso de monitoreo.

Configuración de Cisco EPC: Guía en 5 Pasos

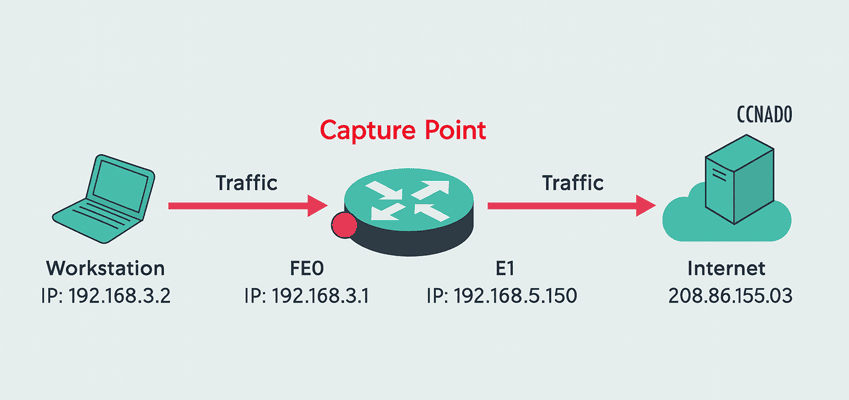

La configuración de EPC es un sencillo proceso de 5 pasos. Examinando el siguiente diagrama, nuestro objetivo es capturar los paquetes de entrada y salida en la interfaz FastEthernet0 desde la estación de trabajo 192.168.3.2 hacia y desde ccnad0:

Nota: Ninguno de los siguientes comandos de configuración, excepto las listas de acceso opcionales (filtros), se almacenará en la running-configuration o startup-configuration del router. Los comandos ‘monitor’ solo se almacenan en la RAM del router y se pierden después de un reinicio.

PASO 1 – Definir un Búfer de Captura

El búfer de captura almacenará los paquetes a capturar. Nuestro búfer de captura se llamará ccnad0_cap, tendrá un tamaño de 1024KB (1 MB), que es el tamaño por defecto, y será de tipo lineal:

R1# monitor capture buffer ccnad0_cap size 1024 linearPASO 2 – Definir el Tráfico a Capturar (opcional)

Opcionalmente, podemos configurar la captura de tráfico específico. En nuestro caso, necesitamos capturar el tráfico entre los hosts 192.168.3.2 y 208.86.155.203 (ccnad0). Esto se logra mediante el uso de listas de control de acceso. Podemos utilizar listas de acceso estándar o extendidas según la granularidad requerida, una técnica fundamental para la gestión de tráfico.

Si no se configura ninguna lista de acceso, se capturará todo el tráfico. Para más detalles, puedes consultar mi guía sobre cómo configurar ACLs en Cisco IOS.

R1(config)# ip access-list extended selected-traffic

R1(config-ext-nacl)# permit ip host 192.168.3.2 host 208.86.155.203

R1(config-ext-nacl)# permit ip host 208.86.155.203 host 192.168.3.2

R1(config-ext-nacl)# end

R1# monitor capture buffer ccnad0_cap filter access-list selected-trafficFilter Association succeeded

Nota: Nuestra lista de acceso incluye el tráfico que se origina desde ambos hosts porque queremos capturar el tráfico bidireccional. Si incluyéramos solo una declaración de ACL, solo se capturaría el tráfico en una dirección.

Nuestro filtro ya está implementado y estamos listos para el siguiente paso.

PASO 3 – Definir el monitor capture point y sus Parámetros

Aquí definimos qué interfaz será el punto de captura. En nuestro caso, es Fast Ethernet0 y capturaremos tanto los paquetes de entrada como de salida. Durante esta fase de configuración, necesitamos proporcionar un nombre para el punto de captura; seleccionamos CPoint-FE0 para que sea fácil de distinguir.

Nota: Es muy recomendable asegurarse de que ip cef esté habilitado para garantizar un impacto mínimo en la CPU del router. Si quieres saber más sobre qué es Cisco Express Forwarding (CEF), tengo un artículo dedicado a ello. Si ip cef no está habilitado, aparecerá un mensaje como el siguiente, en cuyo caso necesitas habilitar ip cef y volver a introducir el comando.

R1# monitor capture point ip cef CPoint-FE0 FastEthernet 0 both

IPv4 CEF is not enabledR1# config t

Enter configuration commands, one per line. End with CNTL/Z.

R1(config)# ip cef

R1(config)# exit

R1# monitor capture point ip cef CPoint-FE0 FastEthernet 0 both

*Nov 25 14:54:40.383: %BUFCAP-6-CREATE: Capture Point CPoint-FE0 created.PASO 4 – Asociar el Punto de Captura con el Búfer de Captura

Aquí asociamos el punto de captura configurado con el búfer de captura:

R1# monitor capture point associate CPoint-FE0 ccnad0_capEn este momento, ¡estamos listos para empezar a capturar paquetes!

PASO 5 – Iniciar y Detener la Captura de Paquetes

Ahora es el momento de iniciar la captura de paquetes usando el comando monitor capture point start:

R1# monitor capture point start CPoint-FE0

*Nov 25 14:57:02.091: %BUFCAP-6-ENABLE: Capture Point CPoint-FE0 enabled.En este punto, el router está capturando todo el tráfico entre nuestros dos hosts.

Para detener el proceso de captura, utiliza el comando monitor capture point stop:

R1# monitor capture point stop CPoint-FE0

*Nov 25 15:00:51.419: %BUFCAP-6-DISABLE: Capture Point CPoint-FE0 disabled.Troubleshooting y Verificación de la Captura

- Para monitorear el estado de nuestro búfer, podemos usar el comando

show monitor capture buffer:

R1# show monitor capture buffer all parameters

Capture buffer ccnad0_cap (linear buffer)

Buffer Size : 1048576 bytes, Max Element Size : 68 bytes, Packets : 263

Allow-nth-pak : 0, Duration : 0 (seconds), Max packets : 0, pps : 0

Associated Capture Points:

Name : CPoint-FE0, Status : Active

Configuration:

monitor capture buffer ccnad0_cap size 1024 linear

monitor capture point associate CPoint-FE0 ccnad0_cap

monitor capture buffer ccnad0_cap filter access-list selected-traffic

R1#- Para ver los detalles del Punto de Captura, usa el comando

show monitor capture point all:

R1# show monitor capture point all

Status Information for Capture Point CPoint-FE0

IPv4 CEF

Switch Path: IPv4 CEF , Capture Buffer: ccnad0_cap

Status : Active

Configuration:

monitor capture point ip cef CPoint-FE0 FastEthernet0 both- Para ver toda la información sobre los paquetes capturados, usa el comando

show monitor capture buffer:

R1# show monitor capture buffer ccnad0_cap

15:04:50.835 UTC Nov 25 2025 : IPv4 LES CEF : Fa0 None

15:04:51.015 UTC Nov 25 2025 : IPv4 LES CEF : Fa1 Fa0

15:04:51.015 UTC Nov 25 2025 : IPv4 LES CEF : Fa0 None

...- Para examinar el contenido del búfer, usa el comando

show monitor capture buffer dump:

R1# show monitor capture buffer ccnad0_cap dump

15:04:50.835 UTC Nov 25 2025 : IPv4 LES CEF : Fa0 None

86621680: 5475D061 2856F4CE 469A161C TuPa(VtNF...

86621690: 08004500 00347440 40007F06 57B7C0A8 ..E..4t@@...W7@(

...Exportar Paquetes PCAP a Wireshark

En la mayoría de los casos, los datos capturados deberán ser exportados a un analizador de red para un análisis adicional dentro de una interfaz amigable.

Nota: El búfer capturado se puede exportar a varias ubicaciones, incluyendo: flash: (en el router), ftp, tftp, http, https, scp (secure copy) y más.

Exporta el búfer capturado usando el comando monitor capture buffer export. Ten en cuenta que debemos detener el proceso de captura antes de exportar los datos y también tener nuestro servidor TFTP listo para aceptar los datos capturados:

R1# monitor capture point stop CPoint-FE0

R1#

*Nov 25 15:35:31.975: %BUFCAP-6-DISABLE: Capture Point CPoint-FE0 disabled.

R1#

R1# monitor capture buffer ccnad0_cap export tftp://192.168.5.53/capture.pcap

!!!!!!!

R1#Llegado este punto, el archivo capture.pcap debería estar en nuestra estación de trabajo.

Ahora estamos listos para importar los datos a nuestro analizador de red para un análisis más profundo.

Este artículo ha desglosado la funcionalidad de Embedded Packet Capture Cisco, una herramienta esencial para cualquier administrador de redes que necesite ir más allá de las pruebas básicas de ping y traceroute. He cubierto desde la terminología básica hasta la Cisco EPC configuración en 5 pasos y la exportación de datos. Dominar estos comandos te permitirá realizar diagnósticos avanzados y resolver incidencias complejas directamente desde la CLI de tu router, sin depender de hardware externo.